Penetration Test (Pentest)

O que é um Pentest?

O Pentest é uma avaliação profunda da segurança de sistemas, redes, aplicativos e infraestrutura de TI. Durante o teste, os pentesters tentam explorar vulnerabilidades de forma semelhante a um atacante mal-intencionado, mas sem causar danos reais. O objetivo é encontrar falhas antes que elas sejam descobertas por criminosos, permitindo à empresa corrigir as vulnerabilidades e fortalecer suas defesas.

Por que Realizar um Pentest?

A realização de um Pentest oferece uma série de benefícios, tornando-o uma prática essencial para empresas que buscam garantir a segurança de seus dados e sistemas. Veja alguns dos principais motivos para investir em um Pentest:

Identificação de Vulnerabilidades O Pentest ajuda a identificar falhas de segurança, como erros de configuração, software desatualizado, falhas de rede e problemas de autenticação, que podem ser explorados por hackers.

Simulação de Ataques Reais Através de uma abordagem prática e realista, o Pentest simula ataques reais para testar como as defesas de segurança se comportam em cenários específicos. Isso inclui ataques a sistemas, redes, aplicativos web, dispositivos móveis e muito mais.

Redução de Riscos Ao identificar e corrigir vulnerabilidades antes que sejam exploradas por criminosos, a empresa pode reduzir significativamente o risco de violação de dados, perda de informações confidenciais e danos à reputação.

Atendimento às Normas de Segurança Muitas regulamentações e leis, como a LGPD (Lei Geral de Proteção de Dados) e o GDPR (Regulamento Geral sobre a Proteção de Dados), exigem que as empresas tomem medidas adequadas para proteger as informações de clientes e parceiros. O Pentest pode ser uma maneira eficiente de garantir que sua empresa esteja em conformidade com esses requisitos.

Melhoria Contínua da Segurança O Pentest não é uma ação única; é uma prática contínua que deve ser realizada regularmente. As tecnologias evoluem, e novas vulnerabilidades podem surgir. Realizar testes periódicos ajuda a manter as defesas atualizadas e a melhorar continuamente a segurança.

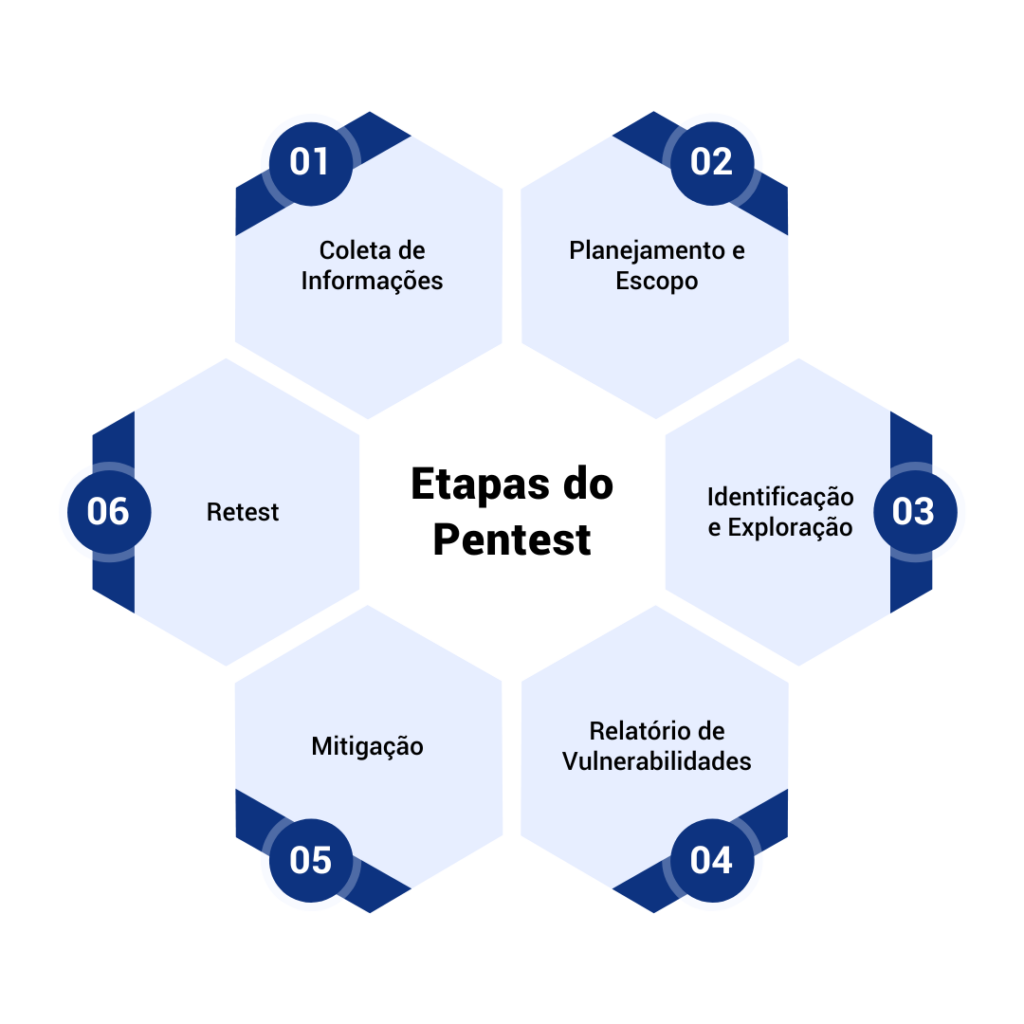

Como Funciona um Pentest ?

-

Planejamento e Escopo: Antes de começar, é definido o escopo do teste, ou seja, quais sistemas, redes ou aplicações serão testados. Também são acordadas as regras de engajamento, garantindo que o teste seja seguro e controlado.

-

Reconhecimento e Coleta de Informações: Os pentesters começam com a coleta de informações sobre o alvo, como estrutura de rede, sistemas em uso, serviços disponíveis e possíveis pontos de entrada. Isso pode incluir varreduras de rede, pesquisa de dados públicos e análise de vulnerabilidades.

-

Exploração e Exploração de Vulnerabilidades: A fase de exploração envolve testar as vulnerabilidades encontradas, tentando explorar falhas de segurança como acesso indevido, escalonamento de privilégios e execução de comandos maliciosos. O objetivo é determinar a gravidade e o impacto dessas vulnerabilidades.

-

Exclusão e Correção de Vulnerabilidades: Após a exploração, os pentesters documentam as vulnerabilidades encontradas e colaboram com a equipe de segurança da empresa para sugerir correções e melhorar a segurança do sistema.

-

Relatório Final e Recomendações: Ao final do teste, um relatório detalhado é gerado, com uma descrição clara das falhas identificadas, sua gravidade, como foram exploradas e as ações corretivas recomendadas. Esse relatório ajuda as empresas a implementar melhorias de segurança.

Benefícios do Pentest

Além da identificação de falhas, o Pentest traz uma série de benefícios adicionais para a empresa:

Aumento da Confiança: Com a realização de Pentests, a empresa demonstra compromisso com a segurança e proteção de dados, aumentando a confiança de clientes, parceiros e reguladores.

Proteção Contra Ameaças Cibernéticas: A principal vantagem do Pentest é a mitigação de riscos cibernéticos, ajudando a proteger contra ataques como phishing, ransomware, SQL injection e outros.

Preparação para Incidentes: O Pentest ajuda a identificar como a empresa reagiria a um ataque real, permitindo melhorias nas respostas a incidentes e planos de recuperação.

Economia de Custos: Investir em segurança preventiva, como Pentests, é muito mais barato do que lidar com as consequências de uma violação de dados, que pode envolver multas, perda de clientes e danos irreparáveis à reputação.

Quem deve realizar Pentest ?

Qualquer empresa que queira proteger seus dados e sistemas de ameaças cibernéticas pode se beneficiar de um Pentest, independentemente do tamanho ou do setor. Organizações que lidam com informações confidenciais ou regulamentadas, como instituições financeiras, de saúde e e-commerce, devem considerá-lo parte fundamental da sua estratégia de segurança.